da Webristle | Feb 3, 2024 | Sicurezza

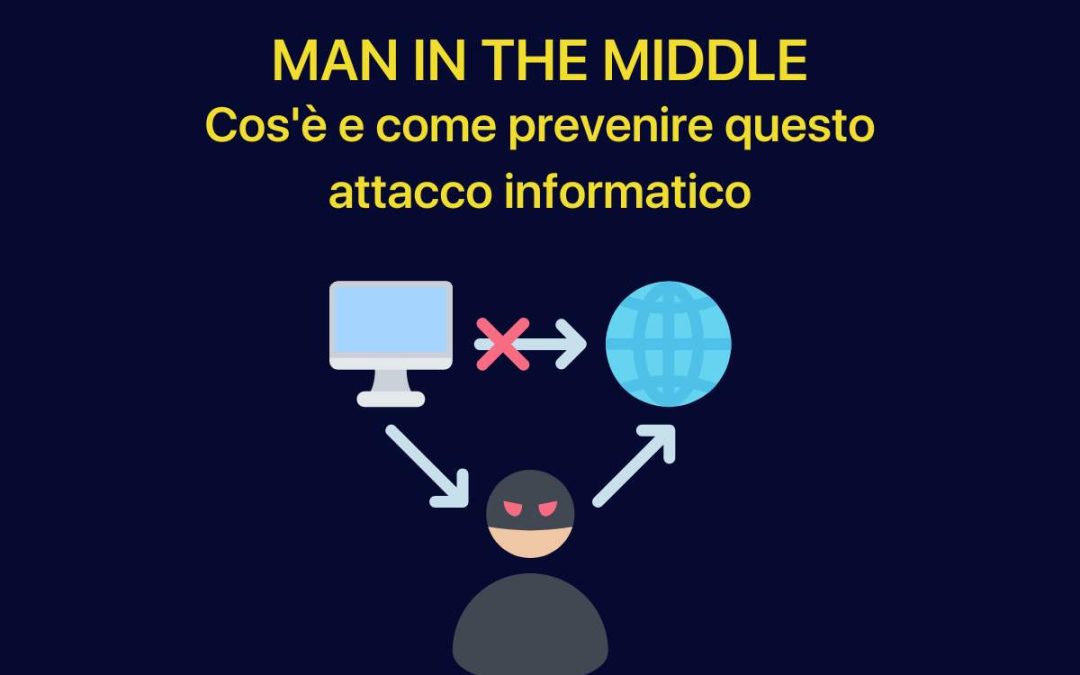

Nel vasto e in continua evoluzione panorama delle minacce informatiche, l’attacco “Man in the Middle” (MITM) emerge come una delle tecniche più insidiose e difficili da rilevare. Questo tipo di attacco, che prende il nome dall’atto di inserirsi...

da Iolanda Fiorenza | Dic 20, 2023 | Sicurezza

Lo spear phishing rappresenta una minaccia sempre più sofisticata nel panorama della sicurezza informatica. Questa forma di attacco mirato va oltre le tecniche tradizionali di phishing, concentrandosi su individui specifici o aziende con un livello di precisione...

da Webristle | Nov 23, 2023 | Sicurezza

Aveva fatto la sua comparsa nel maggio 2021 e un anno dopo è tornato a colpire; stiamo parlando di Teabot, un trojan bancario in grado di rubare i dati di accesso ai conti degli utenti. Nascosto in app all’apparenza non pericolose, il malware Teabot aveva creato...

da Webristle | Nov 22, 2023 | Sicurezza

Cosa è la cyber insurance La cyber insurance, nota anche come assicurazione cibernetica o assicurazione informatica, è un tipo di polizza assicurativa progettata per proteggere le organizzazioni dai rischi legati alle minacce e agli incidenti informatici. Queste...

da Webristle | Ott 7, 2023 | Ransomware

Immagina di accendere il tuo computer collegato alla rete e scoprire che tutti i file sono stati criptati e sono inaccessibili o addirittura l’intero device è inaccessibile. Possibile, se si è vittima di un attacco ransomware DeadBolt o ech0raix, due ransomware che si...